L’avanzamento della tecnologia ha portato numerosi benefici alla società moderna, ma ha anche aperto la porta a una serie di minacce informatiche sempre più sofisticate. Tra le varie tecniche utilizzate dagli hacker per compromettere la sicurezza online, il Man in the Browser (MitB) rappresenta una minaccia particolarmente insidiosa. In questo articolo esploreremo cosa sia il MitB, come funziona e, soprattutto, quali misure possiamo adottare per difenderci da questo tipo di attacco.

Comprendere il Man in the Browser

Il Man in the Browser è un tipo di attacco informatico che si concentra sul monitoraggio e sull’intercettazione delle informazioni scambiate tra un utente e un browser web. Gli hacker utilizzano varie tecniche per inserirsi tra l’utente e il suo browser, ottenendo così accesso non autorizzato alle informazioni sensibili. Questo tipo di attacco è particolarmente pericoloso perché avviene in modo discreto, senza che l’utente ne sia consapevole.

Meccanismo di funzionamento del Man in the Browser

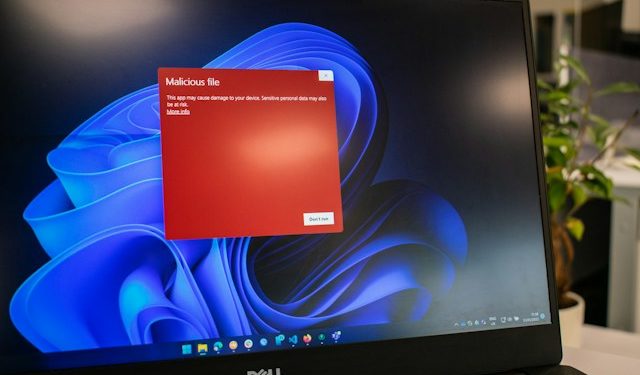

Il processo di un attacco Man in the Browser inizia spesso con l’infezione del dispositivo dell’utente da parte di malware. Questo può avvenire attraverso il download di file infetti, l’apertura di allegati dannosi o la visita di siti web compromessi. Una volta che il malware è installato sul dispositivo, agisce come un agente segreto, dietro le quinte, monitorando e registrando le attività dell’utente.

Il malware MitB ha la capacità di modificare in tempo reale le comunicazioni tra l’utente e il browser. Ad esempio, può intercettare le credenziali di accesso inserite dall’utente su una pagina web e inviarle agli hacker senza che l’utente se ne accorga. In alcuni casi, può anche manipolare le transazioni finanziarie online, trasferendo fondi a favore degli attaccanti.

Le minacce associate al Man in the Browser

Gli attacchi Man in the Browser rappresentano una serie di minacce significative per gli utenti e le aziende. Tra le principali minacce ci sono il furto di identità, la compromissione delle informazioni finanziarie, la violazione della privacy e la possibilità di ulteriori attacchi mirati. Questo tipo di attacco può colpire sia singoli utenti che organizzazioni di ogni dimensione, rendendolo una preoccupazione rilevante per la sicurezza informatica.

Come difendersi dal Man in the Browser

Per proteggersi dagli attacchi Man in the Browser, è fondamentale adottare una serie di pratiche di sicurezza informatica. Di seguito sono riportati alcuni suggerimenti utili:

- Mantenere il software aggiornato: spesso, i malware MitB sfruttano vulnerabilità presenti nel software desueti. Mantenere il sistema operativo, il browser e tutti gli altri programmi aggiornati è essenziale per ridurre il rischio di exploit da parte degli hacker;

- Utilizzare soluzioni antimalware efficaci: un buon software antimalware può rilevare e rimuovere le minacce prima che possano compromettere il sistema. Assicurarsi di utilizzare un’applicazione antimalware aggiornata ed eseguire regolarmente scansioni del sistema;

- Essere cauti con i link e gli allegati: evitare di cliccare su link sospetti o di aprire allegati da mittenti non affidabili. Gli hacker spesso utilizzano tecniche di phishing per diffondere malware MitB, facendo leva sulla curiosità o la fiducia degli utenti;

- Utilizzare connessioni sicure: quando si effettuano transazioni online sensibili, assicurarsi che la connessione sia sicura utilizzando il protocollo HTTPS. Evitare di accedere a informazioni sensibili su reti Wi-Fi pubbliche e non sicure;

- Monitorare attivamente l’attività del conto: gli utenti dovrebbero monitorare regolarmente le attività sui propri account online, controllando transazioni, accessi e modifiche non autorizzate. La tempestiva identificazione di comportamenti anomali può aiutare a prevenire danni maggiori;

- L’importanza della consapevolezza e dell’educazione: un aspetto spesso sottovalutato nella difesa contro gli attacchi Man in the Browser è l’educazione degli utenti. Molte persone potrebbero non essere consapevoli delle minacce online e delle pratiche di sicurezza da adottare. È fondamentale sensibilizzare gli utenti sulle potenziali minacce, educarli su come riconoscere situazioni rischiose e incoraggiarli a praticare comportamenti online sicuri;

- Campagne di sensibilizzazione: le aziende e le istituzioni possono contribuire alla sicurezza online attraverso campagne di sensibilizzazione. Queste campagne possono fornire informazioni chiare e pratiche su come riconoscere e evitare potenziali attacchi MitB. La sensibilizzazione collettiva può contribuire a creare una cultura della sicurezza informatica che coinvolge tutti gli utenti;

- Formazione continua: l’educazione sulla sicurezza informatica dovrebbe essere un processo continuo. Le organizzazioni possono offrire corsi di formazione periodici per mantenere gli utenti al passo con le ultime minacce e le migliori pratiche di sicurezza. La formazione continua è essenziale per affrontare l’evoluzione costante delle tattiche degli hacker.

Conclusioni

In un mondo sempre più connesso, la sicurezza informatica diventa una priorità fondamentale. Gli attacchi Man in the Browser rappresentano una minaccia significativa, ma con le giuste precauzioni è possibile mitigare il rischio.

Mantenere il software aggiornato, utilizzare soluzioni antimalware efficaci e adottare pratiche online sicure sono passi importanti per difendersi da questo tipo di attacco. La consapevolezza e l’educazione degli utenti sono le chiavi per creare un ambiente online più sicuro e resiliente contro le minacce informatiche in evoluzione.